Ransomware w JavaScripcie

22 czerwca 2016, 06:22Pojawiło się pierwsze ransomware napisane całkowicie w JavaScript. W przeszłości co prawda odkryto kod o nazwie Ransom32, który został wykonany za pomocą NodeJS i zapakowany w plik wykonywalny. Nowe ransomware - RAA - jest inne. Nie jest dostarczane w formie pliku wykonywalnego, a jako standardowy plik JavaScript.

Fałszywy BSOD pomaga wyłudzić pieniądze

4 grudnia 2017, 11:05Użytkownicy Windows są atakowani przez szkodliwy kod, który najpierw wyświetla fałszywy tzw. Niebieski Ekran Śmierci (BSOD), a później pokazuje instrukcję, jak poradzić sobie z problemem. Wszystko zaś po to, by przekonać użytkowników do zakupu Windows Defender Essentials, nieistniejącej w rzeczywistości wersji Windows Defendera

Microsoft ostrzega przed ransomware

21 kwietnia 2016, 10:23Microsoft ostrzega przed e-mailami, które zawierają załączniki JavaScript ukryte w plikach .rar lub .zip. Otwarcie załącznika może skończyć się zainfekowaniem komputera oprogramowaniem Locky. To szkodliwy kod typu ransomware.

"Vista jest odporna" - mówi Jim Allchin

21 grudnia 2006, 12:07Jim Allchin, prezes Microsoftu ds. platform i usług, stwierdził na swoim blogu, że Windows Vista jest odporny na istniejący obecnie szkodliwy kod. Za wszelkie przypadki złamania zabezpieczeń Visty Allchin obwinia oprogramowanie, które nie jest częścią najnowszego OS-u.

Nowa niebezpieczna technika ataku

11 grudnia 2007, 11:52Naukowcy z Georgia Institute of Technology we współpracy ze specjalistami Google’a badają nową, niewykrywalną technikę ataku. Pozwala ona cyberprzestępcom zdecydować, jakie witryny odwiedza internauta.

200 miliardów spamu dziennie

17 grudnia 2008, 11:56Z ostatniego Cisco Annual Security Report wynika, że każdego dnia spamerzy wysyłają około 200 miliardów niechcianych listów. Największym źródłem spamu pozostają Stany Zjednoczone, z których pochodzi aż 17,2% tego typu przesyłek.

Dziura zero-day w Internet Explorerze

24 kwietnia 2018, 10:04Jedna z firm sprzedających oprogramowanie wirusowe, Qihoo 360, informuje o znalezieniu w Internet Explorerze dziury typu zero-day. Luka jest aktywnie wykorzystywana przez cyberprzestępców i dotychczas nie doczekała się poprawki

Firmy na celowniku cyberprzestępców

26 kwietnia 2007, 09:45Specjaliści ds. bezpieczeństwa zwracają uwagę, iż cyberprzestępcy stosują coraz bardziej zaawansowane technologie, by przeprowadzić atak na przedsiębiorstwa. Mikko Hypponen z F-Secure zauważa, że szkodliwy kod tworzony jest coraz częściej pod kątem zaatakowania konkretnej firmy.

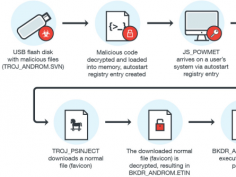

Infekuje komputer bez zapisywania plików na HDD

4 września 2017, 09:18Firma Trend Micro odkryła szkodliwe oprogramowanie, które w czasie infekcji nie zapisuje żadnych plików na twardym dysku. Przez to trudniej jest je wykryć i przeanalizować. Początkowo eksperci nie wiedzieli, w jaki sposób szkodliwy kod jest rozpowszechniany. Odkryto jednak, że infekcja rozpoczyna się od klipsu USB.

Atak na bankomaty

4 czerwca 2009, 14:32W krajach Europy Wschodniej zaatakowano 20 bankomatów z systemem Windows XP. Firma TrustWave uważa, że to tylko test i wkrótce można spodziewać się dużej fali ataków w USA i na zachodzie Europy.

« poprzednia strona następna strona » 1 2 3 4 5 6 7 …